La seguridad sin cumplimiento está incompleta

El cumplimiento sin seguridad es peligroso

Aunque el ADN principal de NotLAN es la seguridad ofensiva, reconocemos que la mayoría de las organizaciones opera bajo estrictas obligaciones de cumplimiento regulatorias, contractuales y específicas de la industria. Nuestros servicios de cumplimiento están diseñados para respaldar tus objetivos de negocio, al mismo tiempo que conservan la profundidad técnica y el realismo de la seguridad ofensiva.

Pruebas de seguridad alineadas con controles de cumplimiento

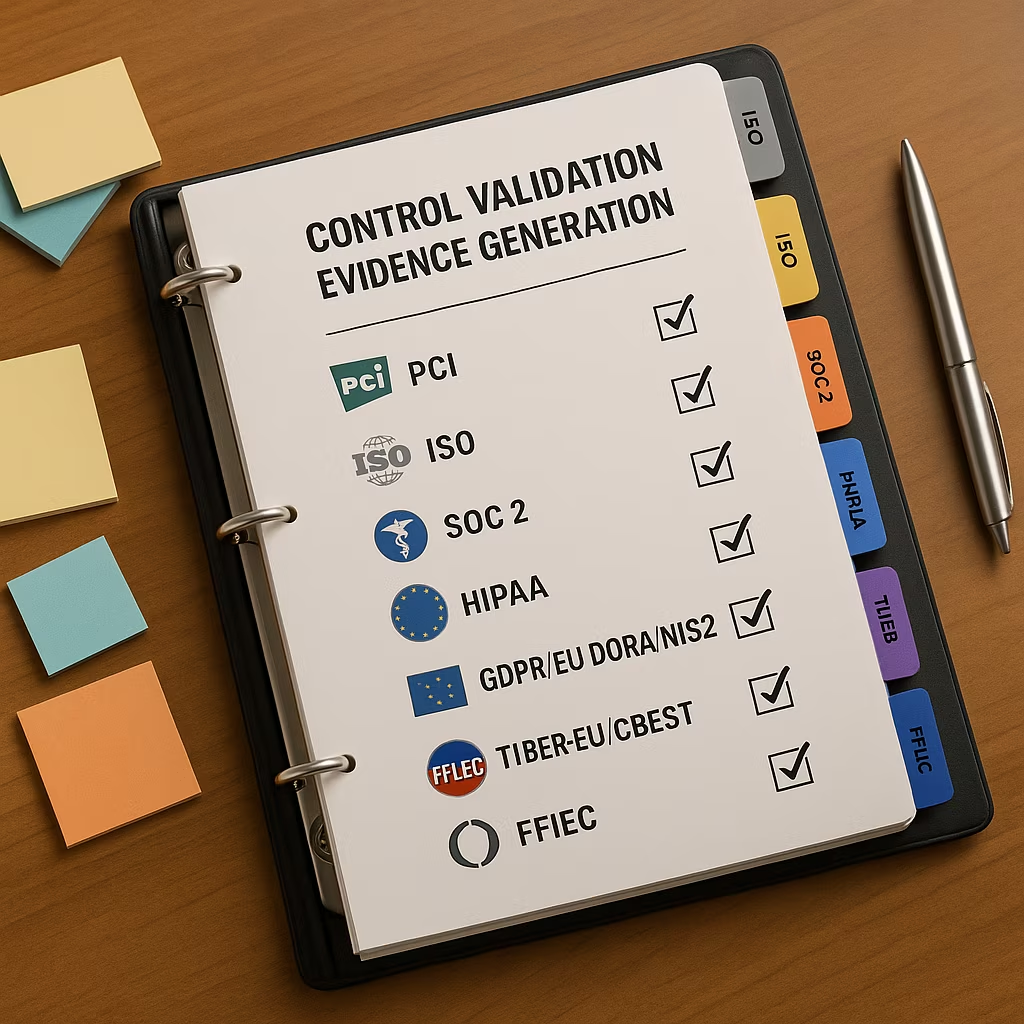

• Todos los servicios de pruebas ofensivas (Web2, Web3, IA, móvil, nube, revisión de código, red teaming) están diseñados para generar evidencia que valide los controles de seguridad.

• Nuestros informes mapean vulnerabilidades, riesgos y remediaciones directamente a los marcos de cumplimiento.

• Simulamos ataques que prueban si tus controles de seguridad realmente funcionan en la práctica, no solo en papel.

• Pruebas de penetración y red teaming mapeadas a controles específicos requeridos por:

• PCI-DSS

• ISO 27001 / 27002

• SOC 2

• HIPAA

• GDPR / EU DORA / NIS2

• TIBER-EU / CBEST (para instituciones financieras reguladas)

• FFIEC (para el sector bancario de EE. UU.)

• Ejercicios de emulación de adversarios mapeados a MITRE ATT&CK, demostrando la validación de la defensa activa.

• Revisiones de código alineadas con OWASP ASVS, OWASP Top 10, CWE Top 25 y NIST SSDF.

• Apoyo a prácticas de codificación segura como parte de los requisitos de SDLC seguro para programas de cumplimiento.

• Pruebas alineadas con CIS Benchmarks, Guías de Seguridad de Proveedores Cloud y modelos de responsabilidad compartida.

• Generación de evidencia para auditorías de seguridad en la nube.

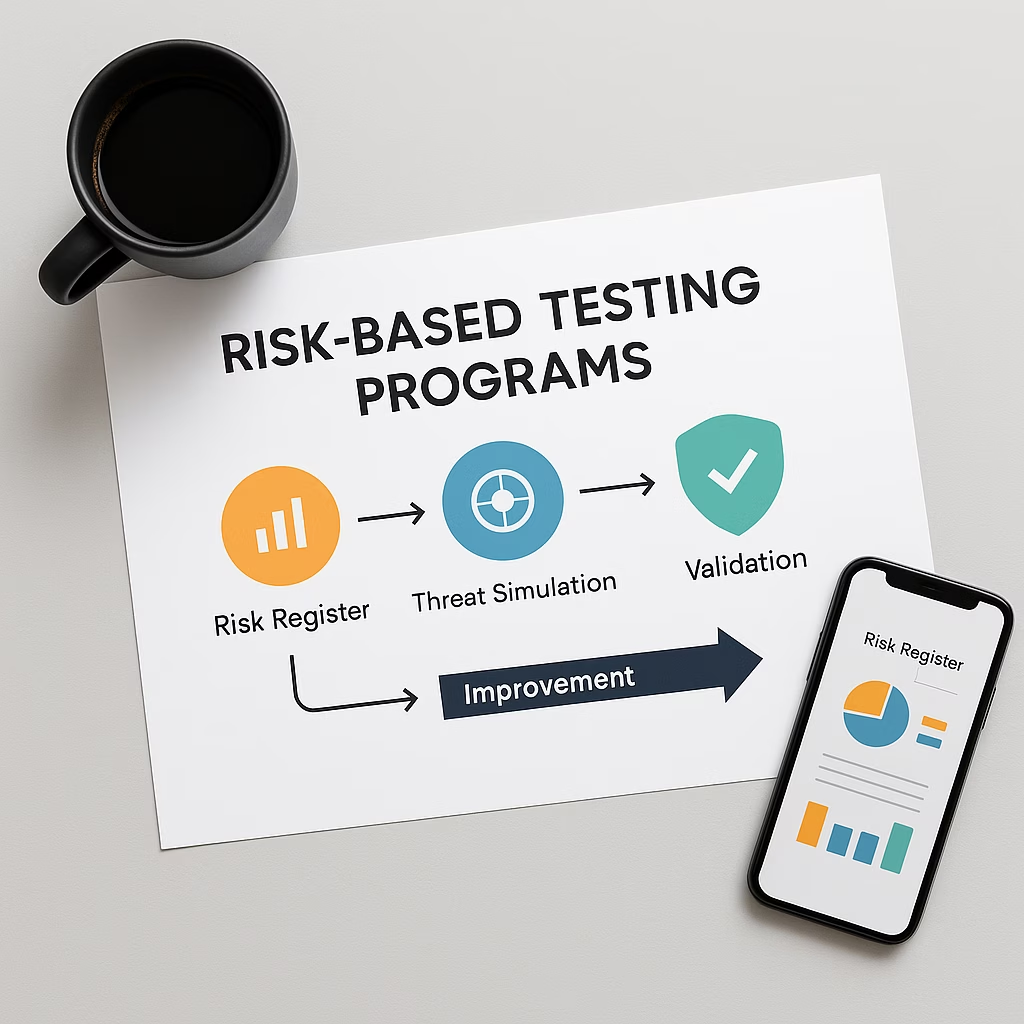

• Pruebas dirigidas por amenazas alineadas con tu registro de riesgos y contexto de negocio.

• Simulaciones de ataque basadas en escenarios que demuestran la resiliencia contra amenazas reales aplicables a tu industria.

Los servicios de seguridad de NotLAN están diseñados para integrarse con los siguientes marcos y metodologías:

• MITRE ATT&CK / MITRE ATLAS (IA) / MITRE D3FEND

• OWASP (Web, API, móvil, LLM, Cloud, ASVS, MASVS)

• PTES (Estándar de Ejecución de Pruebas de Penetración)

• CWE Top 25: Errores de Software Más Peligrosos

• NIST SP 800-53, SP 800-115, NIST SSDF

• CIS Benchmarks

• ISO 27001, SOC 2, PCI-DSS, HIPAA, GDPR, DORA, NIS2

✅ Experiencia en seguridad ofensiva aplicada a entornos guiados por el cumplimiento normativo

✅ Simulaciones de ataque reales que generan evidencia accionable, no auditorías basadas en listas de verificación

✅ Mapeo completo de hallazgos e informes a estándares regulatorios y requisitos de auditoría

✅ Colaboración con tus equipos de GRC, riesgos y cumplimiento para integrar los resultados ofensivos en los marcos de cumplimiento

✅ Capacidad para trabajar con industrias reguladas: finanzas, salud, infraestructura crítica, SaaS, nube y sectores emergentes de Web3

El cumplimiento te ayuda a marcar la casilla; la seguridad te ayuda a sobrevivir el ataque real.NotLAN te ofrece ambas.